Как правильно настроить тор для крамп

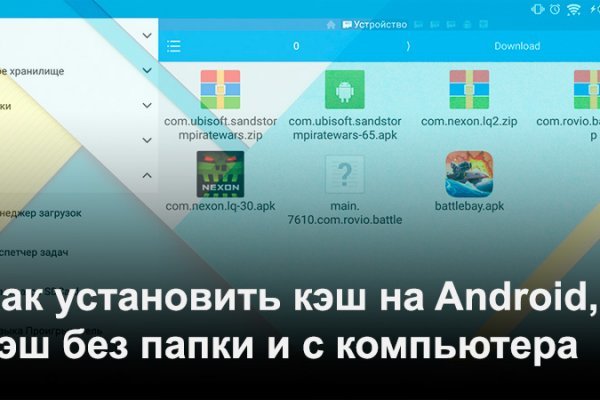

Итак, в адресной строке пишем «about:config» и нажимаем на ввод. Mixermikevpntu2o.onion - MixerMoney bitcoin миксер.0, получите чистые монеты с бирж ссылка Китая, ЕС, США. Для настройки прокси выполните следующие шаги: Шаг. Более серьезные вещи лучше мутить на ноутбуке под операционной системой Tails Linux или Whonix. И в 7 вечера прихожу к трехлеткам которые температурят третий день подряд. В регистрационную форму нужно внести следующие данные: Адрес действующей электронной почты. По умолчанию Tor Browser уже корректно настроен, но при желании вы можете прописать в настройках прокси, а также выбрать соответствующий режим безопасности. Уровень шума Софт и заключение. Установщик по умолчанию создает иконки в меню «Пуск на рабочем столе и запускает установленный браузер. Новички, пройдя регистрацию, получают бездепозитные бонусы. Если установлено значение 0, Tor не будет отправлять ячейки заполнения. Ну и вы могли подумать, что я чокнулся на анонимности, однако это не так. Примечание: цена лимитного ордера должна находится в пределах 10 от последней рыночной кракен цены. В 2007. Для этого нужно воспользоваться бездепозитными бонусами от казино. По этой причине, расширение https Everywhere активирует защищенное соединение, а также проверяет подлинность SSL-сертификатов во избежание компрометации. так система нас предупреждает о возможности лишиться гарантии этой копии продукта. Ну и не забудьте прописать IP-адрес и порт. Это становится возможным благодаря так называемой луковой маршрутизации. Итак, заходим в меню «Настройки» и кликаем по пункту меню «Tor». Про атаку «cross-device tracking» я вообще молчу. ДЛЯ ВАС ЖЕ ЭТО пустяк, а мне от этого будет очень приятно,. Анонимность Tor После этих изменений некоторые сайты могут некорректно работать в данном браузере. Выбор IP определённой страны для узлов Tor ExitNodes нода, нода. Одним из таких инструментов является браузер Tor.

Как правильно настроить тор для крамп - Гидро официальный сайт

Второй и третий сервер поступают аналогичным образом. NoOnionTraffic Не подключаться.onion адресам в socks5 запросах. Защита от выявления пользователей Tor по профилю использования трафика Существуют исследования, в которых предложены методы идентификации пользователей сетей Tor на основании собранной информации об исходящем от них трафике и трафике пришедшем к определённому хосту. Итак, для наших экспериментов нам понадобится: Tor - у нас уже установлен и настроен Privoxy ( ivoxy. Список идентификационных отпечатков, кодов стран и шаблонов адресов узлов, которые никогда не будут использоваться при выборе выходного узла, то есть узла, который доставляет вам трафик за пределы сети Tor. Эти данные называются padding, «заполнение». Встроенные фильтры их системы не видят подвоха и пропускают узел. Ловись-ловись, рыбка Итак, выходная нода настроена, запущена, добавлена в базу - кто-нибудь обязательно ею воспользуется уже в самое ближайшее время. Это делается опцией: EnforceDistinctSubnets 01 Если она установлена на 1, то Tor не будет помещать два сервера, чьи IP «слишком близки» в один контур. Для экспериментов нам понадобится любой никсовый дистрибутив, пускай даже это будет Backtrack, запущенный с флешки, или Ubuntu на виртуальной машине - это совершенно не нужно. Не поддерживается и принудительно отключается при использовании доменных сокетов Unix.) Isolatesocksauth Не делитесь каналами с потоками, для которых была предоставлена различная аутентификация socks. Тем не менее если вы всё равно совершаете вход на сайт, то эти данные в любом случае можно собрать с помощью кукиз или другими специфичными для http протокола средствами. Если используется доменный сокет unix, вы можете экранировать путь используя стандартные управляющие последовательности. По умолчанию для подключений через сеть Tor заблокированы все соединения на порты: Эти блокировки распространяются как на IPv4, так и на IPv6 адреса. Список идентификационных отпечатков и кодов стран узлов, используемых для «средних» хопов в обычных цепях. ClientUseIPv6 01 Если для этого параметра установлено значение 1, Tor может подключаться к управляющим серверам и входным нодам через IPv6. Увы. Кроме того, такое сканирование все еще не является анонимным, так как перед сканированием Nmap посылает icmp запросы (идущие напрямую от нашей машины чтобы проверить доступность удаленной машины. Опция ExcludeNodes переопределяет эту опцию: любой узел, указанный одновременно в ExitNodes и ExcludeNodes, рассматривается как исключённый. В случае, если такой возможности не предусмотрено можно использовать соксофикатор (например, Sockcap но помнить при этом, что через сокс можно пустить только TCP-трафик. В чем преимущество такого сканирования? Как только точка невозврата была пройдена, строится стандартный канал на три нода, налаживается зашифрованный обмен данными между пользователем и сервером. Посмотрим на строчку ниже HelloHacker. (socks4 не может обрабатывать IPv6.) PreferIPv6 Говорит узлам выхода, что если хост имеет как IPv4, так и IPv6-адрес, мы бы предпочли подключиться к нему через IPv6. При дефолтном SYN-сканировании пакеты через Tor не пойдут. Для установки утилиты потребуются дополнительные библиотеки boost. Только клиенты могут установить эту опцию. Крайне затруднительно или, если полностью поверить разработчикам, то даже невозможно становится отследить источник отправки данных благодаря постоянно меняющимся цепочкам специальных узлов-посредников, через которые передаются данные. Скачиваем sslstrip с сайта автора и устанавливаем (подробнее от том как использовать sslstrip смотри майским номер ).

Что вообще представляют собой эти узлы и как в принципе устроен Tor? Настройка расширения https Everywhere https Everywhere расширение, по умолчанию установленное в браузере Тор, которое автоматически заставляет сайты использовать https-соединение, если оно у них есть. Onion/ - форум FreeHacks Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Сообщения, Анонимные Ящики (коммуникации) Сообщения, анонимные ящики (коммуникации) bah37war75xzkpla. В адресно строке браузера введите about:config и нажмите кнопку «Я принимаю на себя риски! И так, переходим на сайт rproject. Важно! Не старые версии с софт порталов и торрент трекеров, а только последнюю версию у официалов. Аргументы флагов изоляции дают правила Tor, для которых потокам, полученным на этом SocksPort, разрешено совместно использовать каналы друг с другом. Однако сейчас на этом можете не заморачиваться,. Там вы найдете полезные советы по поводу того, как не попасться на удочки обманщиков и мошенников. Вращая катушки ежедневно, пользователи могут награждаться щедрыми призами. Связанные статьи). В связи с этим, думайте прежде всего головой и соблюдайте вышеописанные правила во время использования браузера Тор. Чтобы получить данный статус, рекомендуется ежедневно играть в автоматы Кракен и пополнять депозит. Например, он имеет репутацию хостинга педофильских сайтов. Анонимные сканирования с Nmap, sqlmap и WPScan через Tor. Как настроить Тор браузер на компьютере от А до Я за 15 минут? Становится доступной спотовая и маржинальная торговля. Вот ссылка. Подведем итоги в заключение Многие люди считают, мол нафига меня взламывать и кому я вообще нужен? Да и то, далеко не на 100. Скрытые каналы для дужек очков. Редакция CNews не несет ответственности за его содержание. Frame фреймы, которые сайт пытается загрузить. Цель сети анонимности и конфиденциальности, такой как Tor, не в том, чтобы заниматься обширным сбором данных. Кладмен забирает мастер-клад, фасует вещество на клады поменьше. По образу и подобию этой площадки созданы остальные. Закройте Tor Browser.